3 วิธีเริ่มต้นการเดินทางของคุณสู่ SD-WAN, SSE และ SASE

เป็นเวลาหลายทศวรรษแล้วที่องค์กรต่างๆ พึ่งพาสถาปัตยกรรมแบบเดิมในการรักษาความปลอดภัยเครือข่ายโดยใช้ไฟร์วอลล์และการป้องกันรอบด้านอื่นๆ ในขณะที่องค์กรต่างๆ จำนวนมากย้ายไปยังระบบคลาวด์ ผู้ใช้จึงเข้าถึงข้อมูลที่ละเอียดอ่อนในระบบคลาวด์ผ่านลิงก์ที่ไม่ปลอดภัย ภายนอกขอบเขตเครือข่ายขององค์กรและจากอุปกรณ์ใด ๆ แนวโน้มนี้เพิ่มขึ้นอย่างรวดเร็วเนื่องจากการทำงานแบบใหม่ที่ผสมผสานกลายเป็นเรื่องปกติ

สถาปัตยกรรมแบบเดิมมีศูนย์กลางอยู่ที่ศูนย์รักษาข้อมูลสำหรับการสื่อสารข้อมูลทั้งหมดในเครือข่าย สถาปัตยกรรมนี้บังคับให้แผนกไอทีต้อง Backhaul traffic ไปยังศูนย์ข้อมูลด้วยเหตุผลด้านความปลอดภัย ซึ่งส่งผลต่อประสิทธิภาพของแอปพลิเคชันระบบคลาวด์อย่างมาก สถาปัตยกรรมเครือข่ายแบบเดิมก็ซับซ้อนเช่นกัน โดยมีอุปกรณ์และผู้ขายมากมายที่ต้องจัดการ นโยบายความปลอดภัยในสำนักงานสาขาต่างๆ มักจะไม่สอดคล้องกัน เนื่องจากอุปกรณ์รุ่นเก่าต้องได้รับการกำหนดค่าด้วยตนเอง นอกจากนี้ ด้วยการทำงานแบบผสมผสาน แผนกไอทีประสบปัญหาในการให้พนักงานระยะไกลเข้าถึงได้อย่างปลอดภัยและปกป้องแอปพลิเคชัน SaaS ที่สำคัญ

แผนกไอทีต้องดำเนินการเพื่อปรับใช้ SASE เนื่องจากสถาปัตยกรรมเครือข่ายแบบเดิมไม่ได้ออกแบบมาสำหรับระบบคลาวด์

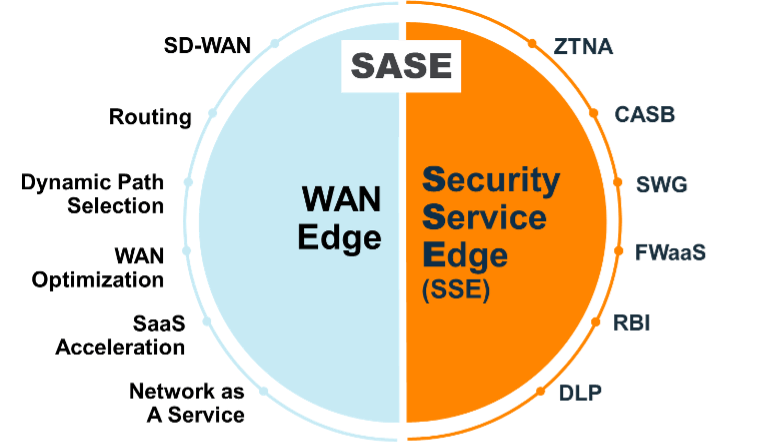

SASE คือการรวมกันของเครือข่ายและความปลอดภัยโดยการรวม SD-WAN เข้ากับ SSE (Security Service Edge) รวมถึง ZTNA (Zero Trust Network Access), CASB (Cloud Access Security Broker), SWG (Secure Web Gateway) และ FWaaS (Firewall as a Service )

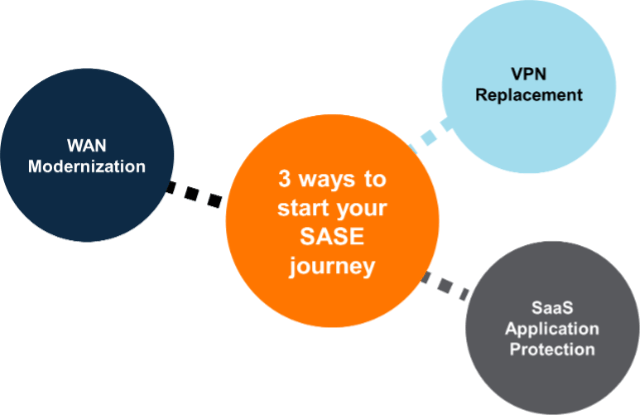

ด้านล่างนี้คือกรณีการใช้งานซึ่งองค์กรต่างๆ สามารถสำรวจเพื่อเริ่มต้นการใช้งาน SD-WAN, SSE และ SASE

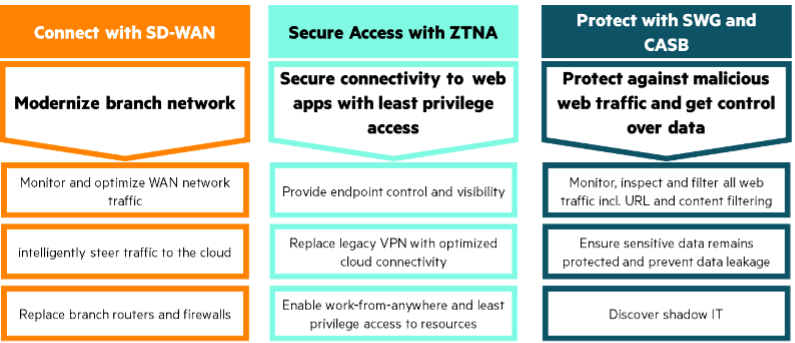

1. WAN Modernization

สถาปัตยกรรมแบบเดิมมักใช้ลิงก์ MPLS เพื่อเชื่อมต่อสำนักงานสาขากับสำนักงานใหญ่ ในสถาปัตยกรรมนี้ ทราฟฟิกบนคลาวด์จะต้องถูกส่งกลับไปยังศูนย์ข้อมูลเพื่อทำการตรวจสอบความปลอดภัย เพิ่มเวลาแฝง และดังนั้นจึงส่งผลกระทบต่อประสิทธิภาพของแอปพลิเคชัน นอกจากนี้ องค์กรยังขาดความยืดหยุ่น ตัวอย่างเช่น พวกเขาไม่สามารถปรับใช้สาย MPLS ใหม่อย่างรวดเร็วและหมุนสาขาใหม่ได้

SD-WAN เป็นองค์ประกอบพื้นฐานของ SASE โดยการทำให้ WAN เป็นแบบเสมือน จะรวมลิงก์ต่างๆ รวมถึง MPLS อินเทอร์เน็ตบรอดแบนด์ และ 5G SD-WAN ตรวจสอบสภาพเครือข่ายอย่างต่อเนื่องและปรับเปลี่ยนอย่างรวดเร็ว ให้ความยืดหยุ่นในการใช้ลิงก์ประเภทใดก็ได้โดยลดผลกระทบของ jitter และการสูญเสียแพ็กเก็ตด้วยเทคนิคต่างๆ เช่น Forward Error Correction (FEC)

ด้วย SD-WAN ข้อมูลระหว่างการส่งจะได้รับการปกป้องด้วยอุโมงค์ IPsec ที่เข้ารหัส SD-WAN ยังนำทราฟฟิกไปยังคลาวด์อย่างปลอดภัยและชาญฉลาดผ่านเส้นทางที่เหมาะสมที่สุด แอปพลิเคชันที่เชื่อถือได้ เช่น Microsoft 365 หรือ RingCentral จะถูกส่งโดยตรงไปยังระบบคลาวด์ ในขณะที่แอปพลิเคชันอื่นๆ จะถูกส่งไปยังโซลูชันการรักษาความปลอดภัยบนคลาวด์ (Security Service Edge) หรือส่งไปยังศูนย์ข้อมูล

โซลูชัน SD-WAN ขั้นสูงยังรวมฟังก์ชันการทำงานอื่นๆ เช่น ไฟร์วอลล์รุ่นต่อไป ความสามารถในการกำหนดเส้นทางและ WAN การกำหนดค่าและข้อกำหนดนโยบายได้รับการจัดการจากส่วนกลางและพุชไปยังสาขาโดยอัตโนมัติผ่านการจัดเตรียมแบบไม่ต้องสัมผัส สิ่งนี้ช่วยให้องค์กรปรับปรุงการดำเนินงานเครือข่ายโดยแทนที่อุปกรณ์รุ่นเก่า เช่น เราเตอร์และไฟร์วอลล์ ด้วยความสามารถของไฟร์วอลล์รุ่นต่อไป SD-WAN ขั้นสูงยังช่วยรักษาความปลอดภัยอุปกรณ์ IoT ด้วยการแบ่งส่วนแบบละเอียดตามบทบาทและข้อมูลประจำตัว

การใช้ SD-WAN เป็นขั้นตอนแรกของ SASE ให้วิธีที่ปลอดภัยและยืดหยุ่นในการเชื่อมต่อผู้ใช้ระยะไกลกับแอปพลิเคชันและบริการบนคลาวด์ ช่วยลดเงินทุนและค่าใช้จ่ายในการดำเนินการโดยลดความซับซ้อนของสถาปัตยกรรม WAN รวมศูนย์เครือข่ายและการจัดการความปลอดภัย และกำจัด Backhaul ของทราฟฟิกที่ถูกกำหนดโดยคลาวด์ผ่านวงจร Leased Line ที่มีราคาแพง นอกจากนี้ยังให้การมองเห็นและการควบคุมผ่านเครือข่ายซึ่งมีความสำคัญอย่างยิ่งในสถาปัตยกรรม SASE

2. VPN Replacement

VPN (Virtual Private Network) เป็นเทคโนโลยีที่ให้การเชื่อมต่อที่ปลอดภัยและเข้ารหัสผ่านอินเทอร์เน็ต เมื่อผู้ปฏิบัติงานระยะไกลเชื่อมต่อกับ VPN จะมีการสร้างอุโมงค์ที่ปลอดภัยไปยังเซิร์ฟเวอร์ VPN ทำให้แทบจะเป็นไปไม่ได้เลยที่จะสกัดกั้นหรือถอดรหัสข้อมูล ช่วยให้พนักงานสามารถเข้าถึงทรัพยากรขององค์กรจากระยะไกลได้จากทุกที่ นอกจากนี้ยังคุ้มค่ากว่าเนื่องจากใช้ลิงก์อินเทอร์เน็ตแทนสายส่วนตัวที่มีราคาแพง VPN ยังช่วยปฏิบัติตามกฎระเบียบที่กำหนดให้ใช้ VPN เมื่อจัดการกับข้อมูลที่ละเอียดอ่อน

ZTNA (Zero Trust Network Access) ซึ่งเป็นส่วนหนึ่งของ SASE ยึดตามหลักการ “ไม่ไว้วางใจ ตรวจสอบเสมอ” เพื่อให้อุปกรณ์ที่เชื่อมต่อกับเครือข่ายไม่ได้รับความเชื่อถือตามค่าเริ่มต้น แม้ว่าจะเชื่อมต่อจากเครือข่ายองค์กรก็ตาม บังคับใช้การเข้าถึงที่มีสิทธิพิเศษน้อยที่สุดโดยทำให้มั่นใจว่าผู้ใช้เข้าถึงเฉพาะทรัพยากรที่จำเป็นในการดำเนินการตามบทบาทในธุรกิจ ลดพื้นที่โจมตีและความเสี่ยงของการละเมิดข้อมูล

ZTNA มักจะถูกเปรียบเทียบกับ VPN แต่ก็มีข้อดีหลายอย่างที่เหนือกว่า VPN

ข้อเสียเปรียบหลักประการหนึ่งของ VPN คือให้การเข้าถึงเครือข่ายองค์กรอย่างไม่จำกัดเมื่อระบุผู้ใช้ได้ ในขณะที่ ZTNA แบ่งกลุ่มเครือข่ายในระดับแอปพลิเคชันตามข้อมูลระบุตัวตนของผู้ใช้ สิ่งนี้ให้การควบคุมการเข้าถึงทรัพยากรที่ละเอียดกว่า VPN แบบดั้งเดิม นอกจากนี้ยังมีความปลอดภัยมากขึ้น เนื่องจากการเข้าถึงจะได้รับอนุญาตตามความจำเป็น หลังจากยืนยันข้อมูลระบุตัวตนและอุปกรณ์ของผู้ใช้แล้วเท่านั้น จัดการได้ง่ายกว่าเนื่องจากนโยบายการเข้าถึงได้รับการจัดการจากส่วนกลางและสามารถอัปเดตได้แบบเรียลไทม์

เมื่อ ZTNA ได้รับการติดตั้งใช้งานในองค์กรแล้ว แผนก IT สามารถนำฟังก์ชัน SASE อื่นๆ ไปใช้ได้อย่างง่ายดาย เช่น SD-WAN เพื่อปรับปรุงเครือข่ายให้ทันสมัยหรือความสามารถในการรักษาความปลอดภัยบนคลาวด์ เช่น CASB (Cloud Access Security Broker) หรือ SWG (Secure Web Gateway)

3. SaaS application protection

เนื่องจากองค์กรต่างๆ หันมาใช้บริการคลาวด์มากขึ้น จึงเป็นสิ่งสำคัญในการรับรองความปลอดภัยและการปฏิบัติตามข้อกำหนดของข้อมูลบนคลาวด์ ข้อมูลที่ละเอียดอ่อนกว่าเดินทางผ่านลิงก์ที่ไม่ปลอดภัยและโฮสต์อยู่นอกขอบเขตความปลอดภัยขององค์กรในบริการคลาวด์ที่ได้รับการอนุมัติหรือไม่ได้รับการอนุมัติ ด้วยเหตุนี้ องค์กรจึงต้องตรวจจับการละเมิดข้อมูลที่อาจเกิดขึ้นและป้องกันโดยการตรวจสอบและบล็อกการเคลื่อนย้ายข้อมูลที่ละเอียดอ่อนโดยไม่ปลอดภัย

Cloud Access Security Broker (CASB) ตรวจสอบกิจกรรมของผู้ใช้ในบริการคลาวด์ ระบุความเสี่ยงด้านความปลอดภัยที่อาจเกิดขึ้นและการละเมิดนโยบายเพื่อป้องกันข้อมูลสูญหาย โดยจะระบุและตรวจจับข้อมูลที่ละเอียดอ่อนในแอปพลิเคชันระบบคลาวด์และบังคับใช้นโยบายความปลอดภัย เช่น การรับรองความถูกต้องและ Single Sign On (SSO) ป้องกันไม่ให้ผู้ใช้ลงชื่อสมัครใช้และใช้งานแอปพลิเคชันระบบคลาวด์ที่ไม่ได้รับอนุญาตจากนโยบายด้านไอทีและความปลอดภัยขององค์กร ซึ่งช่วยลด Shadow IT ได้อย่างมาก

เพื่อปกป้ององค์กรจากภัยคุกคามบนเว็บ เช่น มัลแวร์ แรนซัมแวร์ ฟิชชิ่ง และความเสี่ยงด้านความปลอดภัยทางไซเบอร์อื่นๆ โซลูชัน Secure Web Gateway (SWG) จะอยู่ระหว่างผู้ใช้และเว็บไซต์เพื่อสกัดกั้นการเข้าชมเว็บ ดำเนินการตรวจสอบความปลอดภัยหลายอย่าง รวมถึงการกรอง URL การตรวจจับรหัสที่เป็นอันตราย และการควบคุมการเข้าถึงเว็บ และให้นโยบายที่สามารถจำกัดการเข้าถึงไซต์สำหรับผู้ใหญ่ การพนัน หรือไซต์อันตราย เป็นต้น นอกจากนี้ยังมีการตรวจจับและตอบสนองภัยคุกคามตามเวลาจริง ช่วยให้องค์กรสามารถตอบสนองต่อเหตุการณ์ด้านความปลอดภัยที่อาจเกิดขึ้นได้อย่างรวดเร็ว

โดยสรุป SWG และ CASB ช่วยให้มั่นใจว่าผู้ใช้เข้าถึงอินเทอร์เน็ตได้อย่างปลอดภัยในขณะที่มองเห็นและควบคุมการใช้บริการคลาวด์ ขึ้นอยู่กับธุรกิจและเป้าหมายด้านความปลอดภัย องค์กรสามารถเดินทางต่อไปยัง SASE ได้โดยการปรับใช้ความสามารถของ SD-WAN หรือ ZTNA

Aruba EdgeConnect เป็นโซลูชัน SD-WAN ที่ปลอดภัยซึ่งมอบรากฐานที่มั่นคงเพื่อสร้างสถาปัตยกรรม SASE ที่แข็งแกร่ง รองรับองค์กรที่ใช้ระบบคลาวด์เป็นอันดับแรกโดยควบคุมการรับส่งข้อมูลเว็บไปยังคลาวด์อย่างชาญฉลาด และช่วยให้พวกเขาลดความซับซ้อนของโครงสร้างพื้นฐาน WAN โดยแทนที่เราเตอร์รุ่นเก่าและไฟร์วอลล์รุ่นต่อไปผ่านแพลตฟอร์มเดียว โซลูชันนี้ผสานรวมอย่างแน่นแฟ้นกับผู้จำหน่าย SSE หลายราย รวมถึง Zscaler และ Netskope ที่ให้ความสามารถในการทำงานร่วมกันของบุคคลที่สามที่ไม่มีใครเทียบได้และอิสระในการเลือก

เพื่อตอบสนองความต้องการโซลูชันเครือข่ายและการรักษาความปลอดภัยแบบครบวงจร Hewlett Packard Enterprise เพิ่งประกาศการซื้อกิจการของ Axis Security ซึ่งขยายขีดความสามารถด้านความปลอดภัยแบบ edge-to-cloud โดยนำเสนอโซลูชัน SASE แบบครบวงจร Axis Security นำเสนอแพลตฟอร์ม SSE บนคลาวด์ Atmos พร้อม Zero-trust network access (ZTNA) Secure web gateway (SWG) Cloud access security broker (CASB) และ Digital experience monitoring (DEM)